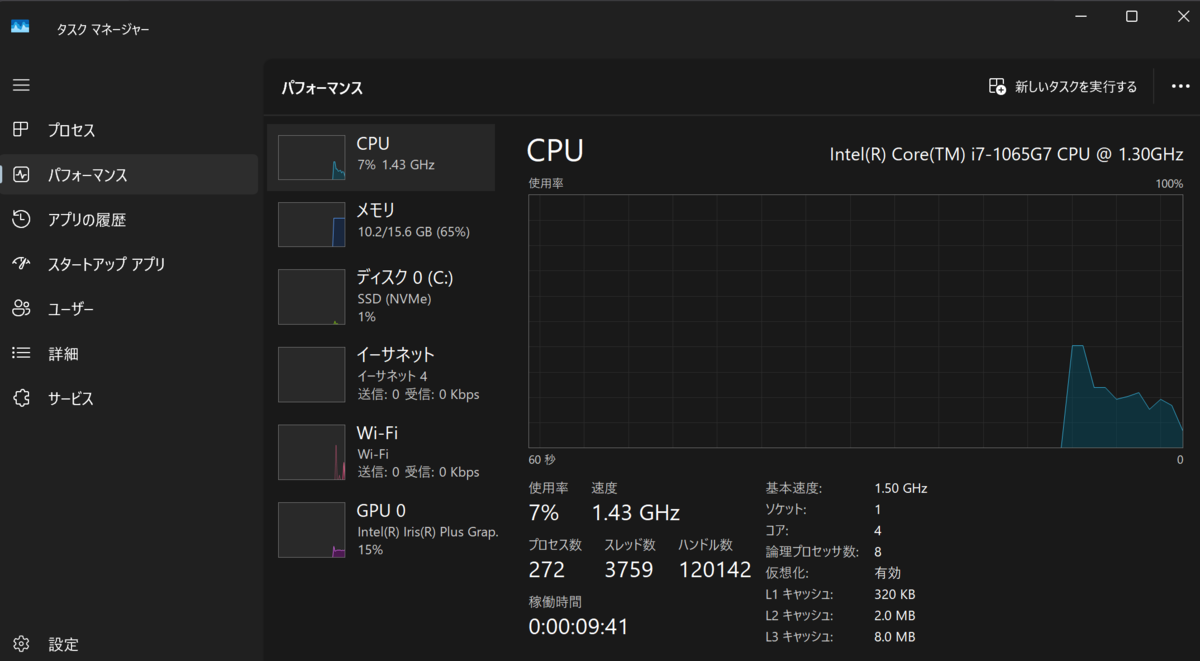

1.ホストPCの仮想化支援機能の有効化

・BIOS/UEIFでの有効化

・タスクマネージャ等での有効化の確認

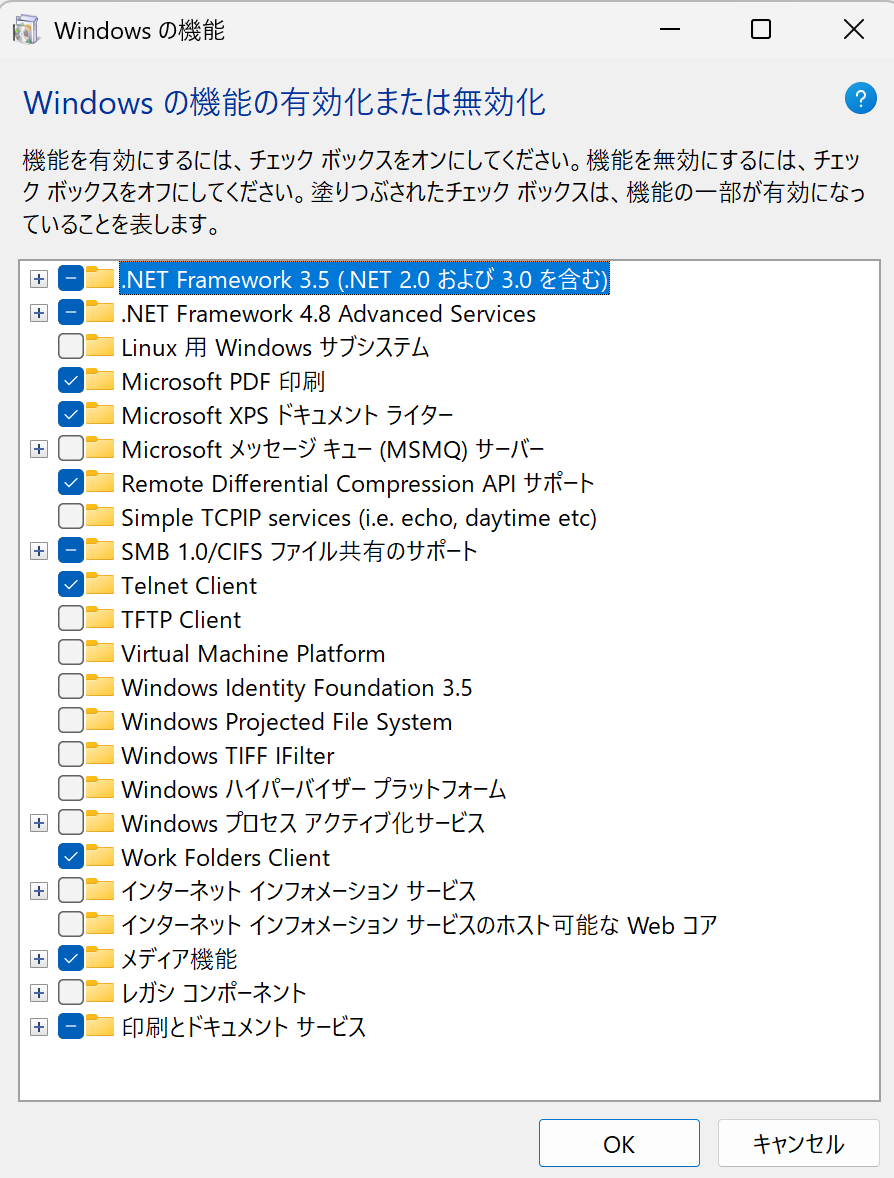

2.Windowsの機能による仮想化関連機能の無効化

※Hyper-vやWSLなどに関するもの

・Linux用Windowsサブシステム

・Virtual Machine Platform

・Windows ハイパーバイザープラットフォーム

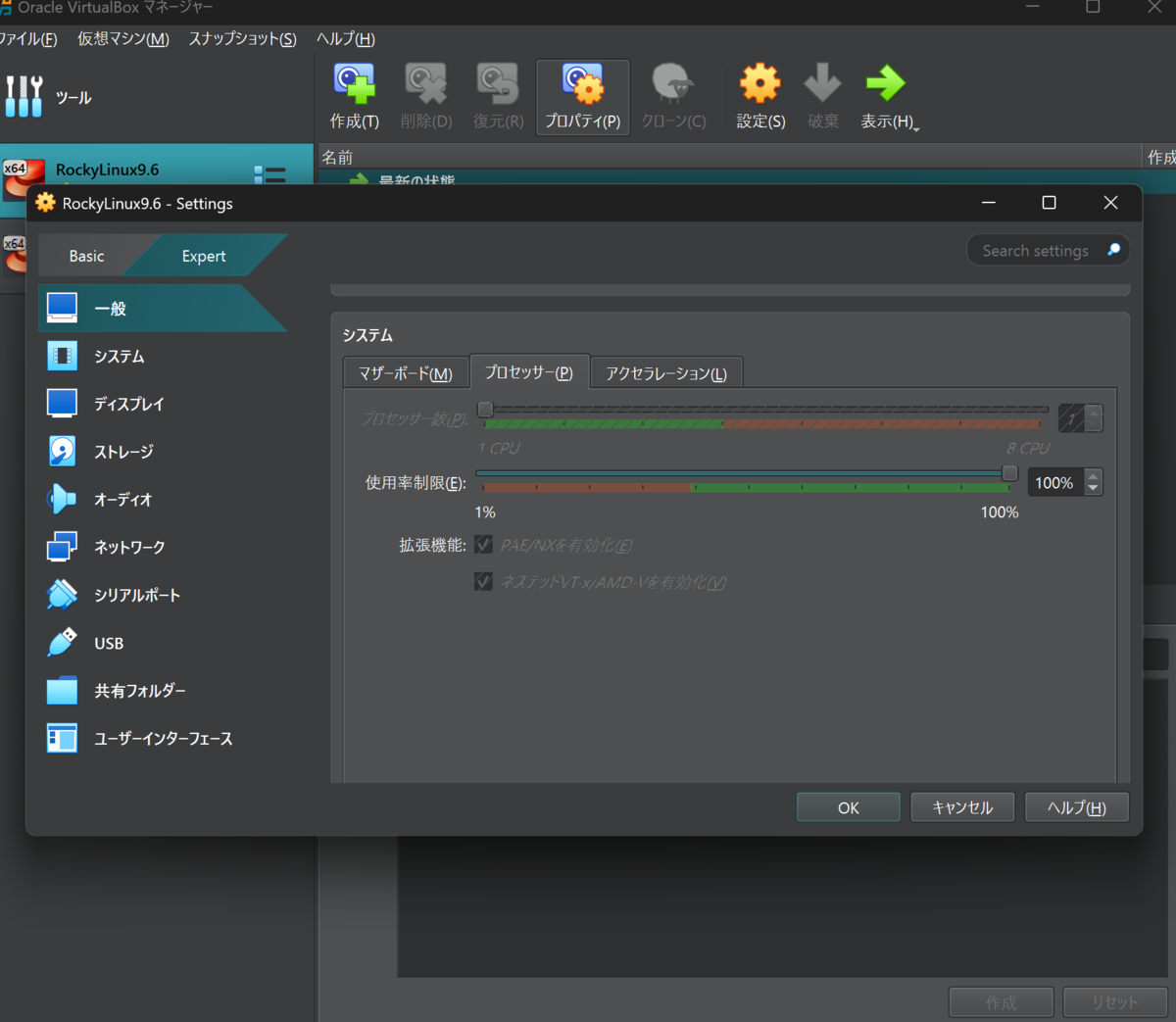

3.Virtualbox上のVMの作成

以下にチェックを入れる

・PAE/NXを有効化 ※デフォルトで入っている可能性あり

・ネステッドVT-x/AMD-Vを有効化 ※以下のコマンド実施

---

c:\Program Files\Oracle\VirtualBox>"c:\Program Files\Oracle\VirtualBox\VBoxManage.exe" -v

7.1.12r169651

c:\Program Files\Oracle\VirtualBox>"c:\Program Files\Oracle\VirtualBox\VBoxManage.exe" RockyLinux9.6 --nested-hw-virt on

※"RockyLinux9.6"はVirtualbox上の仮想マシン名

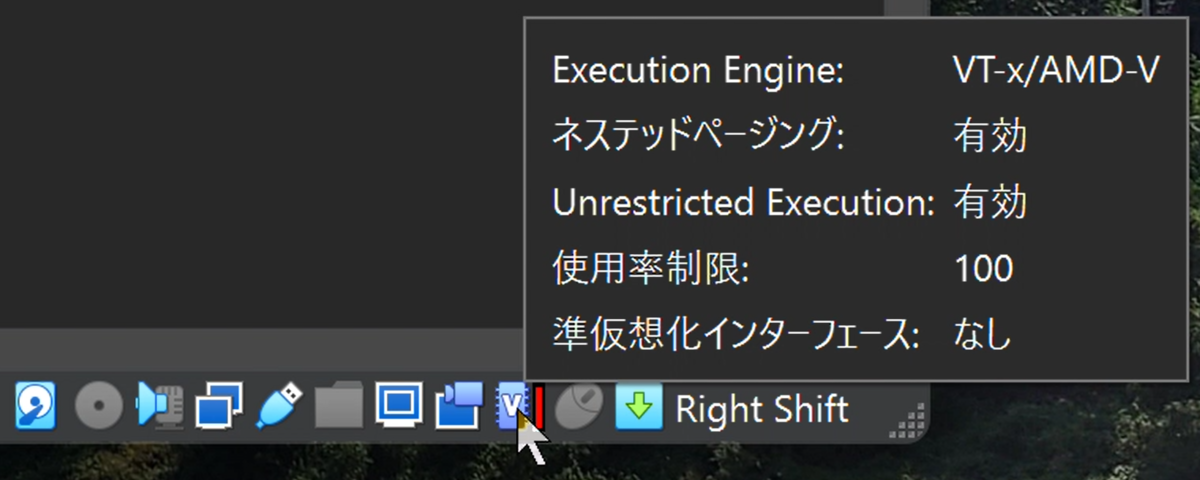

4.確認

Virtualboxの仮想マシン(右下のアイコン)で、"Execution Engine: VT-x/AMD-V"となっていればOKです。

また、仮想マシン上の/proc/cpuinfoに"svm"、もしくは"vmx"があればOKです。

---

[root@localhost ~]# cat /proc/cpuinfo | grep svm

[root@localhost ~]# cat /proc/cpuinfo | grep vmx

flags : fpu vme de pse tsc msr pae mce cx8 apic sep mtrr pge mca cmov pat pse36 clflush mmx fxsr sse sse2 ht syscall nx rdtscp lm constant_tsc rep_good nopl xtopology nonstop_tsc cpuid pni pclmulqdq monitor vmx ssse3 fma cx16 pcid sse4_1 sse4_2 x2apic movbe popcnt aes xsave avx f16c rdrand lahf_lm abm 3dnowprefetch pti tpr_shadow flexpriority ept vpid fsgsbase bmi1 avx2 bmi2 invpcid rdseed adx clflushopt sha_ni arat vnmi md_clear flush_l1d arch_capabilities

vmx flags : vnmi invvpid ept_x_only flexpriority tsc_offset vtpr vapic ept vpid unrestricted_guest ple

lscpuでも確認できます。

---

[root@localhost ~]# lscpu

アーキテクチャ: x86_64

CPU 操作モード: 32-bit, 64-bit

Address sizes: 39 bits physical, 48 bits virtual

バイト順序: Little Endian

CPU: 1

オンラインになっている CPU のリスト: 0

ベンダー ID: GenuineIntel

モデル名: Intel(R) Core(TM) i7-1065G7 CPU @ 1.30GHz

CPU ファミリー: 6

モデル: 126

コアあたりのスレッド数: 1

ソケットあたりのコア数: 1

ソケット数: 1

ステッピング: 5

BogoMIPS: 2995.10

フラグ: fpu vme de pse tsc msr pae mce cx8 apic s

ep mtrr pge mca cmov pat pse36 clflush mm

x fxsr sse sse2 ht syscall nx rdtscp lm c

onstant_tsc rep_good nopl xtopology nonst

op_tsc cpuid pni pclmulqdq monitor vmx ss

se3 fma cx16 pcid sse4_1 sse4_2 x2apic mo

vbe popcnt aes xsave avx f16c rdrand lahf

_lm abm 3dnowprefetch pti tpr_shadow flex

priority ept vpid fsgsbase bmi1 avx2 bmi2

invpcid rdseed adx clflushopt sha_ni ara

t vnmi md_clear flush_l1d arch_capabiliti

es

Virtualization features:

仮想化: VT-x

ハイパーバイザのベンダー: Innotek GmbH

仮想化タイプ: 完全仮想化

Caches (sum of all):

L1d: 48 KiB (1 instance)

L1i: 32 KiB (1 instance)

L2: 512 KiB (1 instance)

L3: 8 MiB (1 instance)

NUMA:

NUMA ノード数: 1

NUMA ノード 0 CPU: 0

Vulnerabilities:

Gather data sampling: Vulnerable: No microcode

Itlb multihit: KVM: Mitigation: Split huge pages

L1tf: Mitigation; PTE Inversion; VMX conditiona

l cache flushes, SMT disabled

Mds: Mitigation; Clear CPU buffers; SMT disabl

ed

Meltdown: Mitigation; PTI

Mmio stale data: Mitigation; Clear CPU buffers; SMT disabl

ed

Reg file data sampling: Not affected

Retbleed: Vulnerable

Spec rstack overflow: Not affected

Spec store bypass: Vulnerable

Spectre v1: Mitigation; usercopy/swapgs barriers and

__user pointer sanitization

Spectre v2: Mitigation; Retpolines; STIBP disabled; R

SB filling; PBRSB-eIBRS Not affected; BHI

Not affected

Srbds: Vulnerable: No microcode

Tsx async abort: Not affected